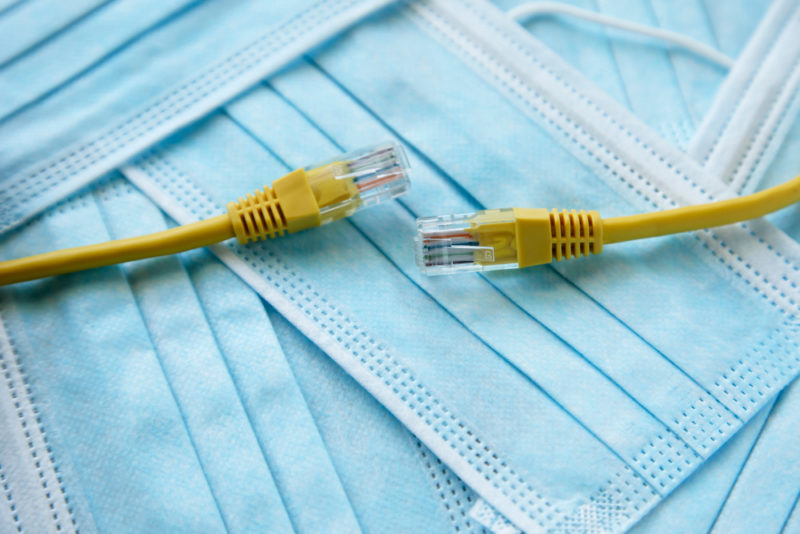

En el punto álgido de la pandemia, las empresas se vieron obligadas a centrar sus esfuerzos en garantizar la continuidad del negocio, aunque ello supusiera tomarse algunas libertades con la ciberseguridad. Entonces, ¿cómo se puede seguir siendo ágil en una tormenta sin poner en peligro la seguridad digital? ¿Cómo evitar los riesgos de la ciber-actividad maliciosa para las organizaciones? Y, sobre todo, ¿cómo se puede predecir lo que vendrá después? Aquí le ofrecemos algunas pistas del rompecabezas.

Las repercusiones de la pandemia

La pandemia vio a millones de empleados trabajando desde casa, con una explosión de solicitudes de acceso remoto y acceso vía VPN. "Con la crisis, todo el mundo se encontró trabajando desde casa prácticamente de la noche a la mañana con una infraestructura que simplemente no estaba a la altura de las circunstancias en términos de rendimiento", explica el Director de Servicio al Cliente de Stormshield, Alain Dupont. Por su parte, el Director de Soporte Técnico de Stormshield, Farid Ichalalène, estima que "experimentamos niveles de actividad un 30% más altos durante los últimos 15 días de marzo, particularmente en lo que respecta a las solicitudes de los administradores de redes y sistemas que tuvieron que establecer conexiones de acceso remoto prácticamente de la noche a la mañana".

Pero ante la urgencia de la situación, los responsables de TI también han tenido que aceptar compromisos en materia de seguridad, incluso si esto significaba rebajarla. Han tenido que conceder más acceso y configurar escritorios remotos, sin poder aplicar todos los procedimientos habituales de seguridad TI y sin que se haya realizado un análisis preliminar de los riesgos. Esta menor vigilancia e incertidumbre digital sólo puede ser beneficiosa para los ciberdelincuentes que esperan penetrar en las redes y robar datos sensibles.

Entre las organizaciones más afectadas se encuentran aquellas que nunca o rara vez han utilizado el trabajo en remoto y que, por lo tanto, no están plenamente familiarizadas con los procedimientos organizativos necesarios para proteger los sistemas informáticos en tal situación. Gobiernos, ministerios, ayuntamientos, asociaciones, organizaciones sanitarias, autoridades locales y otros operadores públicos sensibles vieron cómo sus sistemas de TI se ponían a prueba durante esta pandemia. Y su fragilidad digital quedó al descubierto para que todo el mundo la viera. Existen numerosos ejemplos internacionales, y aquí nos limitaremos a mencionar uno de Alemania, donde el estado federal de Renania del Norte-Westfalia sufrió un ataque de phishing con pérdidas de decenas de millones de euros, y otro de los Estados Unidos, donde los hackers se dirigieron activamente a las organizaciones que participan en la investigación para combatir la COVID-19, como han confirmado el FBI y el CISA. En Francia, parece que las pequeñas y medianas empresas han sido las más afectadas, generalmente por ransomware. En todas partes donde miremos, la epidemia de COVID-19 ha revelado las debilidades de las redes informáticas y operativas de las empresas y de las autoridades locales, de sus aplicaciones dedicadas y de los dispositivos utilizados por sus empleados.

En realidad teníamos un plan anti-pandémico que se había mantenido en el cajón durante varios años, pero nada podría habernos preparado para esto.

“Actualmente, gracias a los procedimientos que forman parte del Plan de Recuperación de Negocio / Plan de Continuidad de Negocio, podemos mantener la disponibilidad de los sistemas informáticos en caso de desastres naturales o de un incendio en un centro de datos, por ejemplo. Y en realidad teníamos un plan anti-pandémico que había estado en el cajón durante varios años, pero nada podría habernos preparado para esto”, explicó el CISO de un importante grupo industrial.

La urgente necesidad de un buen diagnóstico

Aunque parece que lentamente estamos volviendo a una situación parecida a la normalidad, este parece ser el momento adecuado para llevar a cabo una minuciosa "autopsia digital". Durante la pandemia, aconsejamos a todos que rastrearan cuidadosamente todos los accesos especiales que se habían establecido para revisarlos. Ahora es el momento de hacer un balance, tomándose todo el tiempo necesario para ello. Después de la fase de aceptación, parece lógico pasar a la fase de inspección y verificación. Los CISOs deben ahora realizar un examen forense en varias etapas, con la detección y eliminación de focos de infección y la aplicación de medidas correctivas. En caso de defectos estructurales en la arquitectura, será necesario rediseñar la infraestructura TI (además de la infraestructura OT, su homólogo en el mundo operacional). Estamos hablando de otra escala de inversión. El objetivo final es recuperar de forma duradera el control de los datos y los sistemas de acceso. Porque aunque los hackers informáticos se han aprovechado de la precipitación general derivada de la crisis del coronavirus, no parecen haber creado nuevas formas de ciberamenazas. Simplemente han adaptado sus ataques a las condiciones imperantes.

Para Farid Ichalalène, existen varias respuestas de sentido común, como por ejemplo "sólo permitir el acceso necesario en función de los departamentos implicados". Por ejemplo, los departamentos de I+D y de contabilidad no tienen los mismos requisitos. Volver a lo básico con una simplicidad tal vez mayor. ¿Deberíamos restringir lo que los usuarios pueden hacer, por su propio bien? La pregunta está abierta al debate... "Creo que es esencial simplificar la infraestructura, que se ha vuelto demasiado compleja debido a la enorme cantidad de tecnologías y soluciones propuestas. También estamos viendo cada vez más que no toda la infraestructura tiene la experiencia humana necesaria para su funcionamiento satisfactorio. El uso de capas de seguridad excesivas es un problema a este respecto: tenemos que volver a una situación más simple para poder gestionar las cosas con mayor eficacia. Aunque esto sólo signifique la creación de una estación de control de seguridad para detectar los incidentes lo más rápidamente posible y evitar que los ciberdelincuentes tengan acceso a largo plazo", añade el CISO industrial.

Adoptar buenas medidas de salud digital

El uso generalizado del teletrabajo ha hecho más compleja la misión del director de informática: esta nueva situación debe tener en cuenta las políticas de seguridad de las empresas y los departamentos de informática deben continuar con sus estrategias de adaptación de los sistemas en consonancia con ello. En primer lugar, la pandemia de COVID-19 no debe considerarse como un acontecimiento "puntual": las estructuras informáticas deben estar preparadas para el caso de que se produzca un nuevo período crítico, con el respaldo de las respuestas adecuadas y las herramientas dedicadas en el momento oportuno. Ahora es importante poder responder rápidamente a las solicitudes de acceso remoto en condiciones satisfactorias de fiabilidad y seguridad. Este período de teletrabajo masivo parece que continuará hasta el final del año y se convertirá en algo común en el futuro. Trae consigo la necesidad de dar soporte al personal en las nuevas exigencias y prácticas asociadas al trabajo fuera de las instalaciones - siendo los sistemas de videoconferencia y la cuestión de su seguridad sólo un ejemplo entre otros.

Los CISOs deben esperar nuevos desafíos cada día y prepararse para el futuro. Según el CISO del gran grupo industrial, la parte más compleja radica en el hecho de que: "A veces sin otra opción, los CISO se encuentran en la situación de tener que aprobar infracciones de las políticas de seguridad o de los sistemas informáticos que ellos mismos han puesto en marcha a lo largo de los años para garantizar una seguridad mínima. Cuando los empleados puedan volver a su lugar de trabajo, será necesario reducir su margen de acción y restringir el acceso abierto al exterior por necesidad. Volver a la forma en que estaban las cosas probablemente será complicado, ya que mucha gente considerará ahora que estas medidas especiales son la regla. Con tanto terreno perdido por recuperar, cada nueva solicitud de autorización de acceso debe basarse en estudios preliminares. Pregunta: ¿con qué presupuesto? Aunque algunos proveedores han ofrecido sus servicios de forma gratuita durante la crisis, no olvidemos que, durante toda esta urgencia y prisa, se han comprado varios accesos VPN sin haber tenido tiempo de negociar los precios con los diferentes proveedores".

Todas estas complicaciones se añaden a la tensión siempre presente bajo la cual los CISO han trabajado desde hace varios años.

Revisar el presupuesto de TI para mantener una buena salud

Desde hace varios años, los directivos son cada vez más conscientes de los riesgos ciber, que a menudo se ponen de relieve durante los proyectos de transformación digital. Y aún más con la crisis sanitaria. Pero por el momento, el impacto económico de la pandemia en el campo de la informática y la ciberseguridad se limita a simples hipótesis.

Sorprendentemente, el 40% de los responsables de la toma de decisiones de TI de Alemania, Estados Unidos, Francia y Gran Bretaña declaran que les gustaría reducir su presupuesto de ciberseguridad para limitar el impacto financiero de la crisis de la COVID-19. Los miembros del CESIN, todos ellos procedentes de grandes empresas francesas y de los poderes públicos, han presentado cifras similares y casi un tercio de los encuestados mencionan una reducción del presupuesto ciber. Pero la opinión de la mayoría es más optimista: casi el 48% de los encuestados afirma que el presupuesto de la ciberseguridad no debería verse afectado por la crisis. Y según el mismo estudio, casi el 20% prevé aumentar su presupuesto de ciberseguridad.

Una cosa es trabajar desde casa, pero otra cosa es garantizar los mismos niveles de seguridad que cuando estás en la empresa

Alain Dupont, Director de Servicio al Cliente de Stormshield

"El riesgo de un nuevo confinamiento es real y con él la necesidad de trabajar desde casa. Los responsables de la toma de decisiones lo tienen ahora en cuenta en sus proyectos de TI y de seguridad informática", explica Farid Ichalène. "Aunque se revisen ciertas inversiones para ahorrar dinero, por su parte los presupuestos ciber se mantendrán por la sencilla razón de que una cosa es trabajar desde casa y otra es garantizar los mismos niveles de seguridad que cuando se está en la empresa", añade Alain Dupont. Parte de cualquier presupuesto revisado debe ir a proporcionar una mejor formación y sensibilización de los empleados. Franck Nielacny, Director de TI de Stormshield, explica que: "Naturalmente, nuestro personal está muy familiarizado con los recursos digitales, lo que ayuda con estas cosas. Por eso también debemos depositar nuestra confianza en los equipos. Son capaces de adaptarse y mostrar una buena capacidad de resiliencia".

Y muy a menudo, es en momentos tan difíciles cuando las personas revelan lo mejor de sí mismas: Franck Nielacny menciona la excelente solidaridad presente en su propio equipo, con el objetivo de "trabajar juntos como un equipo y mostrar un alto grado de respuesta y sentido del servicio en el trato con nuestros clientes internos". Digan lo que digan, la vida de la empresa continúa...