Faire appel à des solutions certifiées ou qualifiées est autant un gage de confiance qu’une garantie d’un niveau de sécurité éprouvé pour les informations stratégiques des sociétés et organisations les plus sensibles. Mais entre certification et qualification, il n’est pas toujours simple d’y voir clair. Éclairage et explication.

Les solutions de cybersécurité sont nombreuses, mais toutes n’offrent pas le même niveau d’efficacité, de robustesse et – surtout – de confiance. C’est pour cela que l'ANSSI recommande de « recourir à des produits et des services répondant à des exigences de sécurité et de confiance ».

Quelles promesses derrière les intitulés ?

Derrière les intitulés simples de certification et qualification, se cachent en fait plusieurs subtilités et particularités. Dans les deux approches, l’évaluation se fait en réponse à un niveau de compétences et de ressources prédéfini pour un attaquant (c'est-à-dire le potentiel de cyber-malveillance de l'attaquant).

Du point de vue strict de la définition, la certification est une attestation que le produit offre un certain niveau de sécurité, là où la qualification atteste d'une conformité du produit à des exigences règlementaires, organisationnelles, administratives ou encore techniques. Cette qualification est une véritable recommandation d’usage et un gage de la confiance accordée au produit en question ainsi qu’à son éditeur. En d’autres termes, « la certification, c’est l’attestation d’un niveau de sécurité, niveau choisi par l’éditeur, résume Sébastien Viou, Directeur Cybersécurité et Management Produits Stormshield. La qualification, c’est la conformité à un besoin et à des exigences spécifiques, ici gouvernementales. »

La certification, c’est l’attestation d’un niveau de sécurité, niveau choisi par l’éditeur. La qualification, c’est la conformité à un besoin et à des exigences spécifiques, ici gouvernementales.

Sébastien Viou, Directeur Cybersécurité et Management Produits Stormshield

Dans le détail, le terme de certification renvoie en même temps aux certifications nationales (comme par exemple la Certification de Sécurité de Premier Niveau française – CSPN) et internationales (comme les Critères Communs – CC). Ces mêmes certifications Critères Communs se déclinent à leur tour au travers de sept niveaux d'assurance d'évaluation, allant d’EAL1 à EAL7, augmentant graduellement en complexité. Le terme de qualification renvoie quant à lui à la qualification ANSSI, divisée en trois niveaux pour les produits de sécurité (élémentaire, standard et renforcée), chacun représentant un degré de résistance aux cyberattaques. Au niveau élémentaire, le produit doit démontrer sa capacité à se défendre contre un cyber-attaquant doté de compétences techniques rudimentaires et de ressources limitées. Pour le niveau standard, le cyber-attaquant est considéré comme ayant des compétences techniques plus poussées, ainsi que des ressources plus importantes. Au niveau renforcé, les compétences techniques de l’attaquant sont plus sophistiquées, avec des ressources illimitées, et éventuellement un soutien étatique ou l'appui de groupes criminels.

Pour autant, « on ne peut pas résumer en disant que la qualification est toujours mieux que la certification, précise Sébastien Viou, cela dépendra du niveau des deux labels que l’on veut comparer. Par contre, par rapport aux questions de souveraineté nationale, une qualification sera toujours plus rassurante pour un OIV qu’une certification Critères Communs. »

Quelles méthodes d'évaluation ?

L’objectif diffère donc entre certification et qualification : là où un éditeur va pouvoir utiliser la certification pour promouvoir la robustesse de son produit, la qualification sera utilisée pour attester que le produit peut être utilisé dans un environnement spécifique.

Une différence qui prend sa source dans le cycle d’évaluation des deux labels. Pour une certification, qu’elle soit au niveau international (CC, Critères Communs) ou national (CSPN, Certification de Sécurité de Premier Niveau), le processus d’évaluation dans le cadre d’une certification vise à attester de la résistance du produit face aux cyberattaques. Autrement dit, que les fonctions de sécurité du produit correspondent aux attentes définies dans la cible de sécurité. Cette cible de sécurité répond à des profils de protection, modèles standards d'objectifs et d'exigences de sécurité. Toutefois, il est également possible de définir une cible de sécurité ad hoc pour aller plus proche du périmètre de protection attendu par un utilisateur final. Pour une qualification, le processus se décline en deux étapes : l'évaluation de la robustesse (comme pour une certification donc) et l'évaluation de la conformité à un cahier des charges spécifique. Et dès cette première phase d’évaluation de la robustesse, la qualification se démarque de la certification puisque la cible de sécurité va être définie entre l’éditeur et le bureau de qualification de l’ANSSI. La confiance dans la capacité de l’éditeur à respecter des engagements pris en matière de confidentialité, de protection des données de l'utilisateur, de correction des vulnérabilités et la qualité du code source (comme la conformité du code sur la partie cryptographie aux référentiels de l’ANSSI) sont ainsi évaluées. Cette évaluation, via des sessions de pentests et analyses de code, peut même s’intéresser à l’outil d’administration des solutions. De quoi donner du poids au principe de souveraineté numérique.

Contrairement à la certification qui représente l’attestation d’un niveau d’exigence dans sa conception, la qualification est donc une recommandation formelle d’une agence gouvernementale autour d’un produit de sécurité ou d’un service spécifique, qui « résiste à des attaques informatiques selon un contexte d’emploi et un niveau de menace définis ».

Dans quel cas choisir un produit qualifié ?

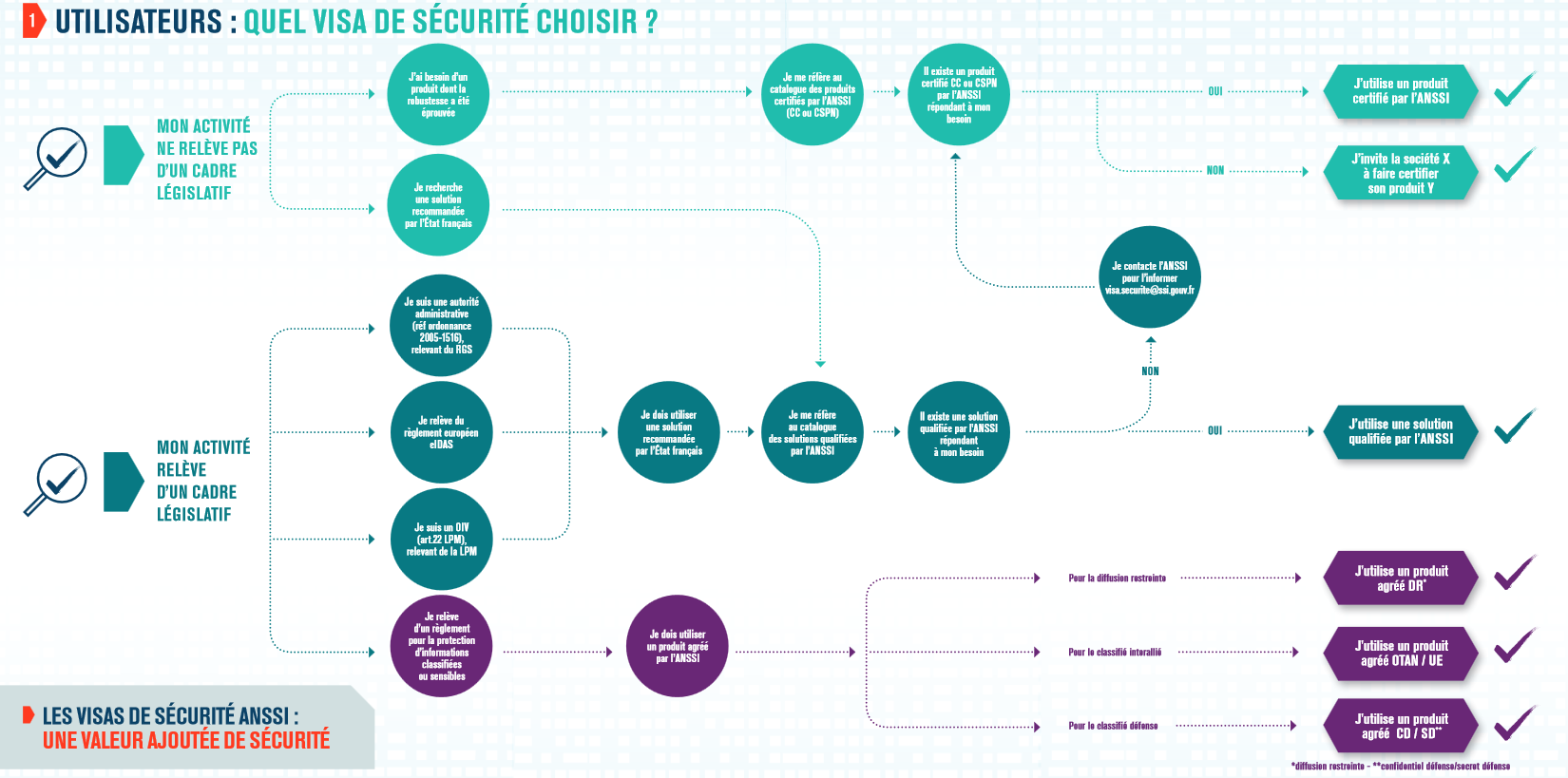

Répondre à cette question est simple pour les plus grosses entreprises, tant les différentes réglementations qui régissent leurs activités leur imposent de faire appel à des solutions de sécurité souveraines et de confiance. Les communications de l'ANSSI y répondent : doivent faire appel à un produit de cybersécurité qualifié les organismes dont l'activité relève du référentiel général de sécurité (RGS), du règlement européen eIDAS ou encore de la Loi de programmation militaire (LPM).

Dernièrement, la directive européenne NIS2 met la lumière sur les acteurs de la chaîne d’approvisionnement (sous-traitants et prestataires de services) ayant un accès à une infrastructure critique. Face à ces risques de Supply Chain Attack, rappelons que la qualification d'un produit de cybersécurité comprend un audit de la chaîne de production de l’éditeur. Et en attendant la prochaine application de la directive NIS2, il est possible de s’inspirer des recommandations existantes pour NIS1. Le guide de Recommandations pour la protection des systèmes d'information essentiels détaille ainsi les différentes sections du chapitre relatif à la protection des réseaux des opérateurs de service essentiels (OSE) : sécurité de l'architecture, sécurité de l'administration, gestion des identités et accès, maintien en conditions de sécurité. Surtout, il donne un contexte d'application des recommandations. Dans la rubrique Utilisation de produits et services de confiance, il est « fortement recommandé de privilégier des produits ayant obtenu un visa de sécurité ANSSI – et en particulier ceux ayant obtenu une qualification – lorsqu’ils existent ».

Si votre activité ne relève pas d'un cadre législatif, il n’y a pas de produits de sécurité imposés mais l'ANSSI recommande d'utiliser au moins un produit de cybersécurité certifié. Car la cybersécurité non-souveraine expose à plusieurs risques : l'espionnage, l'interruption de la continuité de service ou encore la dépendance à des solutions étrangères. Pour autant, faire appel à un produit de cybersécurité qualifié reste une bonne pratique générale pour améliorer votre cybersécurité. Car la qualification est synonyme de confiance dans un produit de cybersécurité mais également d’audit de toute l’entreprise. Le choix d’un produit de cybersécurité qualifié vous garantit de recourir à des solutions souveraines pertinentes, utilisées par l’administration française, les opérateurs d’importance vitale (OIV) et les entreprises des secteurs les plus sensibles.

Pour conclure, il faut bien garder en tête que toutes les certifications et qualifications sont différentes et que le niveau d’exigence va varier d’un label à l’autre. Mais le choix d’un label ou d’une certification doit surtout commencer par une définition claire de votre besoin et une analyse de de la pertinence de la cible de sécurité. Et surtout, même si le processus d’une certification ou d’une qualification est long, il est impératif de mettre à jour les versions qualifiées ou certifiées. Mais ça, c’est une autre histoire…